Złośliwe oprogramowanie stanowi jedno z największych zagrożeń w cyberprzestrzeni, które może dotknąć każdego użytkownika internetu. Wiedza o tym, czym jest malware i jak się przed nim chronić, jest dziś koniecznością. .

Spis treści:

- Co to jest złośliwe oprogramowanie?

- Rodzaje złośliwego oprogramowania. Jakie szkody mogą wyrządzić?

- Przeglądarki internetowe jako brama dla cyberataku

- Wiadomości e-mail, czyli ukryta pułapka w skrzynce odbiorczej

- Metody obrony przed cyfrowym atakiem

- Jak rozpoznać infekcję?

Co to jest złośliwe oprogramowanie?

Złośliwe oprogramowanie to każdy program komputerowy stworzony w celu wyrządzenia szkody lub uzyskania nieautoryzowanego dostępu do systemu operacyjnego. Cyberprzestępcy wykorzystują różne sposoby rozpowszechniania malware, aby przejąć kontrolę nad zainfekowanym urządzeniem bez wiedzy użytkownika. Współczesne zagrożenia obejmują zarówno tradycyjne wirusy, jak i zaawansowane bezplikowe złośliwe oprogramowanie, bezpośrednio działające w pamięci komputera.

Rodzaje złośliwego oprogramowania. Jakie szkody mogą wyrządzić?

Do rodzajów złośliwego oprogramowania zalicza się przede wszystkim wirusy, które rozprzestrzeniają się poprzez zainfekowane pliki. Programy szpiegujące zbierają poufne dane użytkownika, podczas gdy oprogramowanie szpiegujące monitoruje aktywność bez zgody użytkownika. Oprogramowanie reklamowe bombarduje system niechcianymi reklamami, często przekierowując na szkodliwe witryny.

Oprogramowanie ransomware stanowi szczególnie niebezpieczną kategorię malware – blokuje dostęp do danych i żąda uiszczenia opłaty za ich odblokowanie. Złośliwe oprogramowanie bezplikowe to najnowsza generacja zagrożeń, która nie pozostawia śladów na dysku, utrudniając wykrywanie tradycyjnymi metodami. Te szkodliwe działania mogą prowadzić do kradzieży danych, utraty kontroli nad systemem czy nawet całkowitego zniszczenia informacji.

Przeglądarki internetowe jako brama dla cyberataku

Przeglądarki internetowe często stają się głównym wektorem ataku dla cyberprzestępców. Złośliwe witryny wykorzystują luki bezpieczeństwa w przeglądarkach, aby zainstalować malware bez wiedzy użytkownika. Szczególnie niebezpieczne są strony oferujące nielegalnie pobrania oprogramowania czy aplikacji.

Użytkownicy powinni zwracać uwagę na podejrzane komunikaty podczas przeglądania internetu i unikać klikania w nieznane linki. Regularne aktualizacje przeglądarki oraz używanie wtyczek blokujących reklamy znacznie zwiększają bezpieczeństwo podczas surfowania po sieci. Warto również korzystać z zaufanych źródeł przy pobieraniu programów i unikać witryn o wątpliwej reputacji.

Wiadomości e-mail, czyli ukryta pułapka w skrzynce odbiorczej

Wiadomości e-mail stanowią jeden z najczęstszych sposobów rozpowszechniania złośliwego oprogramowania. Cyberprzestępcy wykorzystują załączniki wiadomości e-mail oraz podejrzane linki, aby dostarczyć malware na komputery ofiar. Osoby prywatne oraz firmy są równie narażone na tego typu ataki phishingowe.

Szczególną ostrożność należy zachować przy otwieraniu wiadomości e-mail od nieznanych nadawców. Złośliwe pliki mogą ukrywać się pod pozorem dokumentów, zdjęć czy innych pozornie niegroźnych załączników. Nowoczesne systemy poczty elektronicznej oferują filtry antyspamowe, jednak użytkownik musi pozostać czujny i nie otwierać podejrzanych załączników bez uprzedniej weryfikacji.

Metody obrony przed cyfrowym atakiem

Skuteczna ochrona przed złośliwym oprogramowaniem wymaga wieloaspektowego podejścia do bezpieczeństwa. Podstawą jest zainstalowanie program antywirusowy oraz regularne aktualizacje zarówno systemu operacyjnego, jak i wszystkich używanych aplikacji. Kopie zapasowe danych przechowywane w bezpiecznym miejscu pozwalają odzyskać informacje w przypadku infekcji ransomware.

Użytkownicy powinni korzystać wyłącznie z zaufanych źródeł przy pobieraniu oprogramowania i unikać instalowania programów z nieznanych witryn. Ważne jest również używanie silnych haseł oraz uwierzytelniania dwuskładnikowego tam, gdzie to możliwe. Regularne skanowanie systemu oraz monitorowanie aktywności sieciowej pomoże wykryć potencjalne zagrożenia na wczesnym etapie.

Jak rozpoznać infekcję?

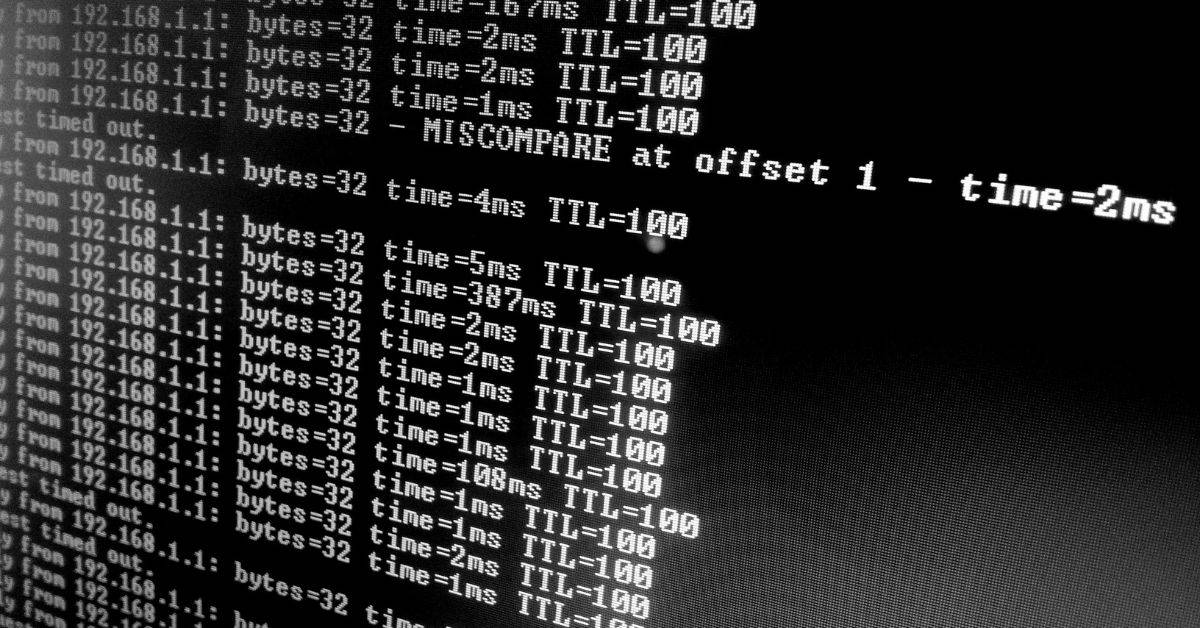

Oznaki infekcji złośliwym oprogramowaniem mogą obejmować spowolnienie działania komputera, nietypową aktywność sieciową czy nieoczekiwane wyskakujące okna. W przypadku podejrzenia infekcji należy natychmiast odłączyć urządzenie od sieci i przeprowadzić pełne skanowanie antywirusowe. Jeśli standardowe narzędzia nie wykrywają zagrożenia, warto skorzystać z wyspecjalizowanych narzędzi do usuwania malware.

W sytuacjach krytycznych może być konieczne przywrócenie systemu do wcześniejszego stanu lub całkowite przeformatowanie dysku. Dlatego tak ważne jest regularne tworzenie kopii zapasowych oraz posiadanie planu awaryjnego. Użytkownicy powinni również pozostać na bieżąco z informacjami o nowych zagrożeniach i metodach ochrony, śledząc komunikaty producentów oprogramowania antywirusowego.

Co to jest złośliwe oprogramowanie? Podsumowanie

Złośliwe oprogramowanie stanowi poważne zagrożenie dla wszystkich użytkowników komputerów i urządzeń mobilnych. Znajomość różnych rodzajów malware oraz metod jego rozpowszechniania to pierwszy krok w skutecznej obronie przed cyberatakami. Kluczowe znaczenie ma proaktywne podejście do bezpieczeństwa: regularne aktualizacje, używanie sprawdzonego oprogramowania antywirusowego oraz zachowanie ostrożności podczas korzystania z internetu i poczty elektronicznej. Pamiętajmy, że najlepszą obroną przed złośliwym oprogramowaniem jest świadomość zagrożeń oraz konsekwentne stosowanie zasad cyberbezpieczeństwa.

Chcesz poznać

szczegółową ofertę?

Skontaktuj się z nami!

NAJNOWSZE POSTY NA BLOGU